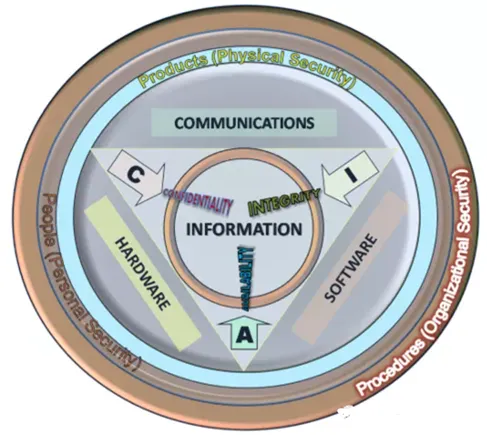

机密性(Confidentiality)、完整性(Integrity)和可用性(Availability)三元组(CIA)是信息安全的核心。

机密性:

在信息安全中,机密性“是信息不会向未经授权的个人、实体或流程提供或披露的属性”。虽然与“隐私”相似,但这两个词不能互换。相反,机密性是隐私的一个组成部分,用于保护我们的数据免受未经授权的查看。电子数据机密性遭到破坏的示例包括笔记本电脑被盗、密码被盗或将敏感电子邮件发送给不正确的个人。

完整性:

在IT信息安全中,数据完整性意味着在数据的整个生命周期内维护和确保数据的准确性和完整性。这意味着不能以未经授权或未被发现的方式修改数据。信息安全系统通常包含控制以确保其自身的完整性,特别是保护内核或核心功能免受蓄意和意外威胁。多用途和多用户计算机系统旨在划分数据和处理,以便没有用户或进程可以对另一个用户或进程产生不利影响。然而,正如我们在恶意软件感染、黑客攻击、数据盗窃、欺诈等事件中看到的那样,控制可能不会成功和造成隐私泄露。

更广泛地说,完整性是一项信息安全原则,涉及人员/社会、流程和商业完整性,以及数据完整性。因此,它涉及可信度、一致性、真实性、完整性、准确性、及时性和保证等方面。

可用性:

任何信息系统要达到其目的,信息必须在需要时可用。这意味着用于存储和处理信息的计算系统、用于保护信息的安全控制措施以及用于访问信息的通信渠道必须正常运行。高可用性系统旨在始终保持可用状态,防止因停电、硬件故障和系统升级而导致服务中断。确保可用性还包括防止拒绝服务攻击,例如大量传入消息到目标系统,从本质上迫使其关闭。

在信息安全领域,可用性通常可以被视为成功信息安全计划最重要的部分之一。需要注意的是,最终用户需要能够执行工作职能;通过确保可用性,组织能够按照组织利益相关者期望的标准执行。这可能涉及诸如代理配置、外部网络访问、访问共享驱动器的能力以及发送电子邮件的能力等问题。高管们通常不了解信息安全的技术方面,并将可用性视为一个简单的解决方案,但这通常需要许多不同组织团队的协作,例如网络运营、开发运营、事件响应和政策/变更管理。一个成功的信息安全团队涉及许多不同的关键角色,以组织协调CIA的有效提供。

需要注意的是,关于CIA是否足以应对快速变化的技术和业务需求的争论仍在继续,并建议考虑扩大可用性和机密性之间的交叉点,以及安全性和隐私之间的关系。有时也提出了其他原则,例如“问责制”;也有人指出,不可否认性等问题并不适合这三个核心概念。

风险管理:

从广义上讲,风险是发生对信息资产造成损害(或资产损失)的可能性。漏洞是一种可用于危及信息资产或造成损害的弱点。威胁是有可能造成伤害的任何事物(人为或自然行为)。威胁利用漏洞造成伤害的可能性会产生风险。当威胁确实利用漏洞造成伤害时,它会产生影响。在信息安全的背景下,影响是可用性、完整性和机密性的损失,以及可能的其他损失(收入损失、生命损失、不动产损失)。

ISO/IEC27000:2018关于风险管理的定义是:coordinated activities to directand control an organization with regard to risk(3.69),即指导和控制组织的风险的协调的活动。这个定义中有两件事可能需要澄清。首先,风险管理的过程是一个持续的、迭代的过程。它必须无限期地重复。商业环境在不断变化,每天都会出现新的威胁和漏洞。其次,用于管理风险的对策(控制)的选择必须在生产力、成本、对策的有效性和被保护的信息资产的价值之间取得平衡。此外,这些流程具有局限性,因为安全漏洞通常很少见,并且出现在特定环境中,而这可能不容易复制。因此,任何流程和对策本身都应针对漏洞进行评估。不可能识别所有风险,也不可能消除所有风险。

一般说来,风险管理过程包括:

1. 识别资产并估算其价值。包括但不限于:人员、建筑物、硬件、软件、数据(电子、印刷、其他)、用品等。

2. 进行威胁评估。包括但不限于:自然行为、战争行为、事故、来自组织内部或外部的恶意行为等。

3. 进行漏洞评估,并针对每个漏洞计算其被利用的概率。评估政策、流程、标准、培训、物理安全、质量控制、技术安全等。

4. 计算每个威胁对每个资产的影响。使用定性分析或定量分析。

5. 识别、选择和实施适当的控制措施。提供恰当的响应。考虑生产力、成本效益和资产价值。

6. 评估控制措施的有效性。确保控制提供所需的成本效益保护,而不会造成明显的生产力损失。

对于任何给定的风险,管理层可以根据资产价值相对较低、发生频率相对较低以及对业务的影响相对较低来选择接受风险。或者,领导层可以选择通过选择和实施适当的控制措施来降低风险。在某些情况下,风险可以通过购买保险或外包给另一家企业来转移到另一家企业。某些风险的真实性可能存在争议,在这种情况下,领导层可能会选择否认风险。

捡证网提供相关认证咨询服务,咨询电话(微信):13636483412 QQ: 495226609 邮箱:[email protected]